Que signifie la protection des données à l’heure de l’hypercroissance des objets connectés ?

Par Jean-Pierre Boushira, VP South, Benelux & Nordics, Veritas

La protection de données est un enjeu majeur, que ce soit en Europe ou plus généralement dans le monde. Même si le Conseil de l’Europe créa, en 2017, la journée mondiale dédiée à cette thématique, le monde des données et de l’IT ont largement évolué. Et pour cause ! À cette époque, l'informatique dématérialisée faisait tout juste son apparition et beaucoup ne l’ont d’ailleurs pas remarqué. Nous nous sommes davantage tournés vers les nouveaux iPhone ou BlackBerry, qui venaient remplacer nos technologies PDA devenues obsolètes.

En écho au développement fulgurant de ces nouveaux dispositifs, les données sont devenues de plus en plus centrales, jusqu’à faire partie intégrante de la vie de chaque individu. Les informations personnelles, par exemple, sont celles parmi les plus utilisées, notamment pour permettre d’identifier chacun des utilisateurs. Aujourd'hui, ces appareils connectés sont destinés à de nombreux types d’utilisation, comme la sécurisation des opérations bancaires numériques, la gestion du foyer par le biais de divers appareils intelligents, ou encore le maintien d’un mode de vie sain. Si certains experts ne sont pas encore convaincus des avantages de la reconnaissance faciale et/ou biométrique pour utiliser le réfrigérateur, la nature interconnectée de ces appareils signifie qu'ils en savent probablement plus sur les utilisateurs que leur propre conjoint, leur famille ou leurs amis proches.

Malgré le fait que de nombreux appareils visent à offrir une expérience utilisateur unique basée sur les données personnelles fournies, il semble que de nombreux fabricants aient du mal à respecter la confidentialité des données. Comme principal exemple, la nécessité d'intégrer la protection de la vie privée by design, une méthodologie qui promeut et intègre la protection de la vie privée tout au long du cycle de vie des informations.

Pourtant, il est toujours demandé aux utilisateurs de fournir de nombreuses données personnelles pour activer des appareils, malgré l'émergence de nouvelles lois strictes sur la protection de la vie privée, telles que le RGPD de l'Union européenne et la loi californienne sur la protection des consommateurs (CCPA). À ce jour, rien ne semble avoir changé. Et ce d’autant plus que les régulateurs chargés de la protection de la vie privée exigent que les fabricants intensifient leurs efforts et se conforment à leurs obligations en matière de confidentialité.

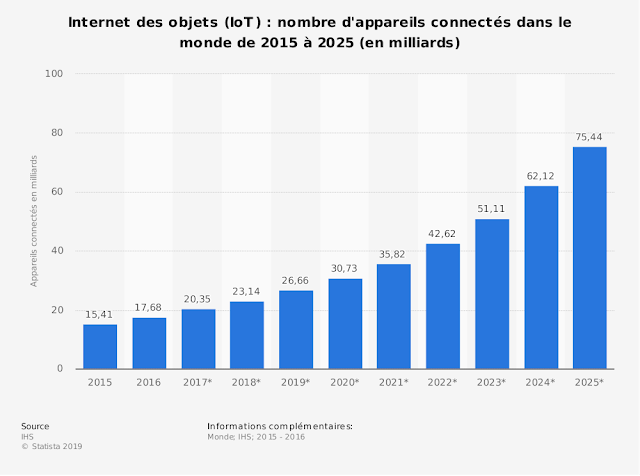

À bien des égards, la croissance des appareils connectés et de l'écosystème IoT ont été tributaires de la disponibilité croissante et du caractère abordable du stockage dans le cloud ainsi que de l'accélération des vitesses de réseau. Le déploiement et l'adoption des réseaux 5G devraient porter l'adoption des appareils IoT à de nouveaux niveaux – 75,44 milliards d'appareils IoT connectés seraient en circulation d'ici à 2025. L'une des conséquences de ce phénomène pourrait être que la gestion des informations personnelles secondaires. Si les fabricants se concentrent principalement sur l'attraction et la fidélisation des clients, cela se fait au détriment d'une véritable gestion des ensembles de données personnelles du consommateurs de plus en plus complexes.

De manière générale, une direction approximative engendre une dégradation et une mauvaise gérance des données. Dans cette situation, les contrôles techniques et organisationnels adéquats, nécessaires pour garantir la conformité des données, sont inefficaces (ou pire : absents), et participent à l’augmentation des risques pour la vie privée. Une compréhension incomplète des entrepôts de données personnelles signifie que les questions de conformité de base - quelles sont les données, la raison de leur possession, leur lieu de stockage, leur sécurisation et leur accès - deviennent de plus en plus difficiles et potentiellement coûteuses à résoudre. Cela est particulièrement vrai dans un monde IoT de plus en plus interconnecté, où la complexité croissante et le nombre d'appareils offrent des opportunités accrues pour un acteur de la menace. Ce dernier souhaitera obtenir un accès non autorisé à l'environnement d'une entreprise et de mettre en place les conditions d'une future violation de données.

Pour résoudre cette problématique, les experts pensent qu’adopter une vision holistique des données - sur site et hors site - permettra aux entreprises de comprendre leurs environnements et de développer les connaissances nécessaires pour mieux aider à gérer les risques associés en matière de confidentialité et de données au sens large. Une vision plus approfondie réduit la complexité. De ce fait, les entreprises peuvent anticiper et atténuer les risques liés aux données avant qu'ils ne se matérialisent en incidents, et prendre des décisions plus rapides et mieux informées sur la manière dont elles gèrent leurs données de manière plus générale. Cela contraste directement avec les entreprises qui ont une vision partielle de leurs données. Leur incapacité à reconnaître les risques créés par des données non gérées entraînera inévitablement la non-conformité et, en fin de compte, la déclaration de violation de la réglementation lorsque les risques se matérialiseront en incidents.

Finalement, les entreprises doivent gérer leurs stocks de données en faisant preuve de perspicacité et de compréhension afin de minimiser les risques. Tout particulièrement à l’heure de la croissance de l’ère des IoT, toutes les données n’ont pas les mêmes valeurs et les mêmes règles de gestion. Si cet aspect n’est pas à prendre à la légère, notamment au regard des périls (en matière de piratage ou de règlementation), les entreprises doivent prendre conscience que la gestion des données (de toutes les données) ne peut plus être parcellaire ou reléguée au second plan. Demain, l’environnement connecté ne fera que croître, les données ne cesseront de pulluler ; avant d’être submergé, il faut anticiper et s’adonner à une gestion des données rigoureuse et ordonnée.