Le vote par Internet est aujourd’hui un mode de scrutin plébiscité par de nombreux organisateurs d’élections tels que les partis politiques, entreprises, et associations. Ce ne sont pas moins de 620 000 Français qui ont voté par Internet lors des différentes primaires à l’élection présidentielle en 2022 (écologiste, Les Républicains, populaire) et 270 000 Français de l’étranger lors des élections législatives… Mais aussi près d’un million de votants lors des élections professionnelles de la fonction publique d’état, la même année.

Plusieurs avantages du vote par Internet peuvent expliquer ce succès : une possible réduction des coûts et une facilité d’organisation mais aussi, et surtout, le confort et la praticité de pouvoir voter depuis chez soi. Cependant, bien que ce dernier point soit souvent présenté comme un rempart face à l’abstentionnisme croissant, il est en fait loin de faire consensus dans la littérature académique.

Plus généralement, le confort de pouvoir voter depuis son téléphone ou son ordinateur occulte bien souvent les enjeux liés à la sécurité, comme les possibilités de cyberattaques ou de fraudes électorales, et les risques induits sont rarement discutés et bien compris.

En fait, pour l’instant, le vote par Internet échoue bien souvent à atteindre les mêmes garanties que le mode de scrutin traditionnel, le vote papier à l’urne.

Quelles garanties pour un scrutin ?

Un système de vote doit assurer deux garanties fondamentales, définies par le code électoral. Tout d’abord le secret du vote garantit à tout votant que personne ne saura comment iel a voté. Ensuite, la sincérité du scrutin assure que le résultat de l’élection n’a pas été truqué, par exemple en retirant, modifiant, ou ajoutant un bulletin de vote.

Pour le vote traditionnel, le vote papier à l’urne, le secret du vote est garanti par l’utilisation d’isoloirs, d’enveloppes opaques et identiques, et d’urnes rassemblant et mélangeant tous les bulletins. La sincérité du scrutin est assurée par l’utilisation d’urnes transparentes et scellées qui sont à tout moment scrutées par un certain nombre d’assesseurs qui vérifient le bon déroulé du scrutin. Ainsi le scrutin est rendu vérifiable et il suffit d’un seul assesseur honnête pour garantir la sincérité du scrutin.

Dans le cas du vote par Internet, la question se pose alors en ces termes : lorsque je clique sur un choix de vote puis sur le bouton « Votez », que se passe-t-il réellement ? Qui vérifie que mon vote sera bien pris en compte et qui serait en mesure de connaître mon vote ? Toutes les solutions de vote par Internet promettent un haut niveau de sécurité supposément garanti par la cryptographie (chiffrement, signature numérique, preuve à divulgation nulle de connaissance, etc.). Qu’en est-il vraiment ?

Une invitation à voter en ligne de la direction des Français à l’étranger et de l’administration consulaire.

En théorie : la cryptographie garantit un vote par Internet sûr

Pour répondre à ces questions, la CNIL (Commission nationale de l’informatique et des libertés) a émis des recommandations définissant des bonnes pratiques pour atteindre certains niveaux de sécurité.

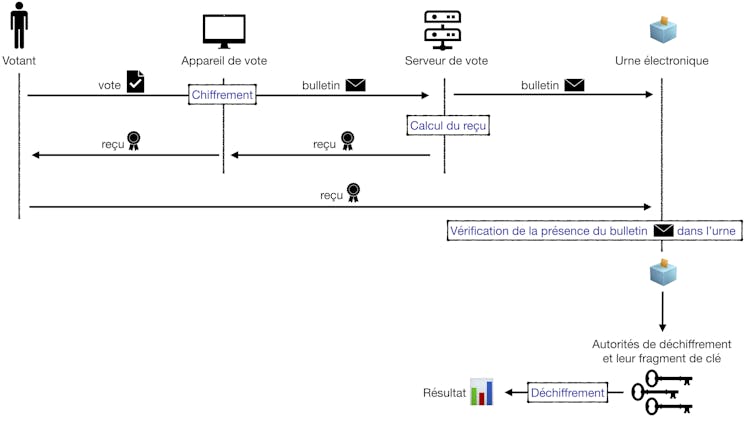

Par exemple, les bulletins doivent être cryptographiquement chiffrés et la clé permettant le déchiffrement doit être distribuée entre plusieurs autorités possédant chacune un fragment de clé. Ainsi, en présence de toutes les autorités et leur fragment de clé, et uniquement dans ce cas, les bulletins peuvent être collectivement déchiffrés, révélant ainsi le résultat de l’élection (cela imite partiellement le rôle des assesseurs).

De même, pour s’approcher de la transparence d’une urne physique, un votant qui soumet un bulletin doit recevoir en retour un reçu cryptographique confirmant la prise en compte de son bulletin. Ce reçu lui permet également de vérifier, à postériori, que son bulletin n’a pas été retiré de l’urne avant le décompte final.

Pour les scrutins à fort enjeu (niveau 3 des recommandations de la CNIL), cette vérification grâce au reçu cryptographique doit même être rendue possible via un tiers de confiance, distinct de l’organisateur du scrutin… ce dernier n’étant pas considéré de confiance (tout comme son serveur web, qui héberge le site web de l’élection).

En théorie, ces bonnes pratiques permettent d’assurer le secret du vote et la sincérité du scrutin, même lorsque les organisateurs ou leurs systèmes informatiques sont compromis, s’approchant des garanties du vote papier.

En pratique : la sécurité défaillante des solutions de vote

Malheureusement, de nombreux exemples démontrent les faiblesses des recommandations CNIL et des solutions de vote existantes qui n’assurent pas les garanties escomptées.

Il est ici important de rappeler qu’avec le vote par Internet, l’impact d’une éventuelle attaque ou erreur prend une envergure inédite : dans le cas du vote physique, si on peut imaginer une « fraude » dans un seul ou un petit nombre de bureaux de vote, il semble compliqué de truquer tous les bureaux de vote d’un pays simultanément. En revanche, pour le vote par Internet, toutes les urnes dématérialisées sont généralement centralisées : stockées et gérées par une seule entité, et une seule corruption compromet l’ensemble des bulletins et résultats.

Commençons par le secret du vote : est-il réellement suffisant de chiffrer les votes ?

Pour répondre à cette question, il faut en fait savoir comment est générée, distribuée, et stockée la clé (ou les clés) de déchiffrement. Il est arrivé que certains systèmes rendent publique la clé de déchiffrement une fois l’élection terminée. Un attaquant sachant faire le lien entre les votants et leur bulletin (par exemple en ayant observé le réseau entre le votant et le serveur de vote) pouvait alors violer le secret du vote de chacun de ces votants en déchiffrant simplement leur bulletin associé avec la clé une fois divulguée.

D’autres vulnérabilités, plus subtiles, permettent également de violer le secret du vote, malgré l’utilisation de chiffrement et une bonne gestion des clés. De telles vulnérabilités ont récemment été découvertes sur le système de vote utilisé lors des élections législatives de 2022 par les Français résidants hors de France (1,2 million d’électeurs éligibles) ou encore les systèmes de vote utilisés en Estonie ou en Suisse.

Enfin, l’utilisation de reçus cryptographiques est-elle suffisante pour assurer l’intégrité du scrutin ?

Ici aussi, le diable est dans les détails. Il est en effet crucial que la solution de vote assure que le reçu fourni au votant correspond bien au bulletin de vote qu’il a transmis. Lors des élections législatives 2022, il a été démontré qu’un attaquant pouvait modifier le bulletin de vote soumis par un votant et adapter le reçu avant de le transmettre au votant, qui croit alors à tort pouvoir vérifier son bulletin.

Vers un vote par Internet plus sûr

Devant de tels constats, les agences gouvernementales compétentes – ANSSI (Agence nationale de la sécurité des systèmes d’information) et CNIL, la communauté scientifique et les vendeurs de solutions s’activent et collaborent pour améliorer la sécurité du vote par Internet.

Tout d’abord, une plus grande transparence des systèmes de vote et de leurs exigences de sécurité est nécessaire. Par la publication de spécifications décrivant précisément le fonctionnement des composants critiques mais aussi du code source des programmes correspondants, différents experts pourront étudier la sécurité de ces systèmes et ainsi collectivement contribuer à leur amélioration. De même, la publication claire et précise des objectifs de sécurité prétendument atteints par les systèmes permettra à chaque votant de comprendre les hypothèses de confiance sous-jacentes et ainsi d’accepter librement et de manière éclairée d’utiliser ou non le système avec ses risques résiduels. Cette approche a fait ses preuves pour la standardisation des primitives cryptographiques et permet le développement de systèmes toujours plus sûrs.

Il faut ensuite élever les exigences de sécurité du vote par Internet. Tout d’abord via des recommandations et standards plus ambitieux et précis quant aux objectifs de sécurité et transparence à atteindre. Mais aussi au travers d’un cadre législatif mieux adapté aux spécificités du vote électronique. En effet, il n’est pas suffisant d’exiger le secret du vote et la sincérité du scrutin via la vérifiabilité (reçu).

Par exemple, en comparaison avec le vote papier, d’autres propriétés sont attendues : assurer la résistance à l’achat de vote ou la coercition. En effet, si l’isoloir assure que l’on peut voter sans subir de pression extérieure, qui nous dit que le votant est seul et libre de voter comme iel l’entend derrière son ordinateur ?

De même, il serait intéressant de discuter de la pertinence des solutions mises en place pour authentifier les votants. La solution la plus répandue aujourd’hui est l’authentification à deux facteurs, également largement utilisée pour d’autres usages tels que les applications bancaires. Toutefois, elle présente une limite claire : les identifiant et mot de passe peuvent être volés, devinés, ou abusés. Serait-il possible d’améliorer cela en se reposant par exemple sur un e-identité (comme la carte nationale d’identité numérique, telle que déployée depuis de nombreuses années en Estonie) ?

Enfin, si l’ensemble des bulletins de vote papier sont détruits physiquement à la fin d’une élection, la question du stockage (volontaire ou non) sur Internet des bulletins pose évidemment la question du maintien du secret du vote dans 5, 10, 20 ans, quand les cryptographes auront certainement trouvé des failles dans le mécanisme de chiffrement utilisé. Cette résistance du secret du vote à de futures faiblesses de la cryptographie utilisée aujourd’hui est communément appelée everlasting-privacy.

Toutes ces questions sont malheureusement encore ouvertes, et, oui, il semble qu’aujourd’hui encore, le choix du confort se fait au détriment de la sécurité. Heureusement, ces questions sont autant de pistes de recherche qui nous occupent, nous autres chercheurs, et auront certainement demain de nouvelles réponses. En attendant, elles constituent peut-être autant de raisons de limiter l’utilisation du vote par Internet lors de scrutins à très fort enjeu : notamment pour les élections présidentielles et primaires de partis politiques.

Le PEPR Cybersécurité et son projet Security Verification Protocol (SVP) sont soutenus par l’Agence nationale de la recherche (ANR), qui finance en France la recherche sur projets. Elle a pour mission de soutenir et de promouvoir le développement de recherches fondamentales et finalisées dans toutes les disciplines, et de renforcer le dialogue entre science et société. Pour en savoir plus, consultez le site de l’ANR.![]()

Lucca Hirschi, Chercheur en informatique, spécialisé en cybersécurité, Inria et Alexandre Debant, Chercheur en informatique, spécialisé en cyber sécurité, Inria

Cet article est republié à partir de The Conversation sous licence Creative Commons. Lire l’article original.