|

| Les risques cyber changent rapidement de nature. Joshua Gandara, Unsplash , CC BY-SA |

L’attaque Sunburst, découverte en décembre, illustre l’ampleur du défi de la cybersécurité. Les pirates informatiques ont réussi à pénétrer dans les principales agences gouvernementales américaines et dans d’autres organisations du monde entier en compromettant les mises à jour de l’un de leurs fournisseurs de logiciels, SolarWinds. Les organisations peuvent faire appel à des centaines, voire des milliers, de fournisseurs et d’entrepreneurs tiers qui leur permettent de s’infiltrer.

Ces tiers peuvent être des fournisseurs informatiques, mais pas seulement : en 2017, un casino de Las Vegas aurait été infiltré par un aquarium connecté et un supermarché Target aux États-Unis aurait été atteint par l’intermédiaire de son fournisseur d’air conditionné en 2014.

De plus, de nouveaux types d’attaques et de nouveaux acteurs apparaissant régulièrement, ce qui rend difficile l’évaluation des risques cyber. Par exemple, nous assistons à l’avènement d’attaques utilisant l’intelligence artificielle. Dans une affaire très médiatisée, des cybercriminels ont récemment piégé un employé pour qu’il leur transfère de l’argent en utilisant l’IA pour imiter la voix du PDG.

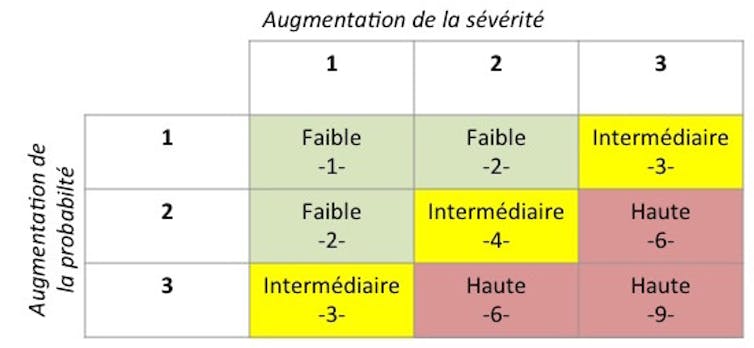

Les approches actuelles de la gestion des risques liés à la cybersécurité présentent des lacunes importantes. Elles ont tendance à s’appuyer sur des « matrices de risques », qui utilisent une grille pour comparer la probabilité du risque et la gravité de l’impact. Les valeurs numériques attribuées aux probabilités et à la gravité ont tendance à être ambiguës, car on peut obtenir la même valeur numérique pour des menaces qui sont sensiblement différentes. Ceci peut conduire les organisations à hiérarchiser des risques de cybersécurité incorrectement, et donc à allouer les ressources de manière non optimale.

Un rôle pour la cyberassurance

L’adoption accrue de polices de « cyberassurance » pourrait améliorer la gestion des risques en matière de cybersécurité. En effet, elle contribue à rendre le risque de cybersécurité gérable pour les organisations assurées en transférant le risque aux fournisseurs d’assurance, mais elle pourrait aussi inciter les organisations à améliorer leur niveau de cybersécurité en offrant aux clients une réduction en échange de la mise en œuvre de mesures de sécurité.

|

| Une matrice de risques, un outil traditionnel pour évaluer les risques en multipliant les valeurs quantitatives associées à la probabilité du risque et à la gravité de l’impact. Elsa Couderc, CC BY-NC-SA |

Pourtant, la cyberassurance est encore sous-développée pour plusieurs raisons. Comme nous l’avons vu, l’évaluation des risques cyber est encore malaisée, y compris pour les assureurs. Contrairement à d’autres domaines qui présentent des niveaux de risque aussi élevés – comme les pandémies, il existe en fait peu de données historiques sur les cyberattaques. Non seulement ces risques ont émergé relativement récemment, mais les organisations sont aussi réticentes à révéler qu’elles ont été attaquées par crainte d’entacher réputation.

En outre, le profil de risque d’une organisation au moment de l’émission d’une police d’assurance peut différer considérablement plusieurs mois plus tard : les organisations font régulièrement appel à de nouveaux fournisseurs et entrepreneurs tiers, ce qui augmente leur exposition au risque de cybersécurité ; elles peuvent aussi mettre en place de nouveaux outils de sécurité qui réduisent leur exposition. Ces problèmes sont aggravés par une pénurie aiguë de souscripteurs expérimentés en matière de cybersécurité, dont le travail consiste à décider s’il convient d’accepter d’assurer un client potentiel.

Un autre défi est le « risque d’accumulation », c’est-à-dire le risque que les sinistres d’un seul incident se propagent à d’autres parties du portefeuille d’un assureur. Il est particulièrement difficile d’évaluer le risque d’accumulation dans le domaine du cyberespace. Dans le monde physique, un ouragan ou une catastrophe naturelle peut déclencher une augmentation des demandes d’indemnisation, mais ces demandes sont limitées à une zone géographique particulière. Dans le cyberespace, une cyberattaque peut entraîner des demandes d’indemnisation dans le monde entier. Par exemple, le logiciel malveillant WannaCry – un rançongiciel – a infecté quelque 200 000 systèmes informatiques dans 150 pays, perturbant gravement de grandes organisations telles que FedEx et la NHS, le service de santé britannique.

Une question connexe est le « risque systémique », c’est-à-dire la possibilité qu’un seul incident puisse provoquer une défaillance en cascade qui déclencherait l’effondrement de tout un système. Par exemple, une cyberattaque qui met hors service le réseau électrique aura des répercussions sur des secteurs allant des transports aux communications en passant par les soins de santé, ce qui entraînerait un arrêt quasi total de la vie quotidienne.

Améliorer notre compréhension des risques cyber

Pour répondre à ces questions, nous proposons dans notre nouveau livre une série de nouveaux modèles visant à aider les organisations et les assureurs à gérer les risques liés à la cybersécurité. Ils utilisent une nouvelle méthodologie appelée Adversarial Risk Analysis, qui permet de mieux évaluer le risque que les différents acteurs de la menace représentent pour une organisation.

Ces modèles permettraient aux assureurs d’ajuster automatiquement les primes en fonction de l’évolution du risque de cybersécurité d’une organisation assurée (ce que les assureurs considèrent de plus en plus). Ils s’appuient sur des données fournies par des sociétés tierces – par exemple SecurityScorecard et BitSight – qui recueillent des informations en temps réel sur l’infrastructure informatique des organisations, les produits de sécurité et d’autres facteurs qui influent sur la sécurité, afin de donner une image plus claire du risque de cybersécurité d’une organisation à un moment donné.

L’un des modèles que nous avons développés permet de mieux comprendre le risque d’accumulation. Pour ce faire, il divise les différents segments de marché en composantes distinctes afin d’isoler, de comprendre et d’analyser l’effet d’accumulation d’une cyberattaque sur un segment de marché donné.

Certains assureurs vont au-delà de la simple vente d’assurance afin d’aider leurs clients à améliorer leur préparation à la cybersécurité, par exemple, en partageant des informations avec leurs clients sur les vulnérabilités de sécurité, en analysant leur infrastructure informatique pour détecter de telles vulnérabilités, ou en les aidant à mettre en place des tests de pénétration de leurs systèmes informatiques et des campagnes de sensibilisation au phishing parmi leurs employés. En outre, leurs assurances proposent aussi aux clients de l’aide pour répondre aux cyberattaques – gestion de crise, assistance juridique, reprise rapide des activités – généralement par le biais de partenariats avec des sociétés de cybersécurité, des sociétés de relations publiques et des cabinets juridiques.

Ces développements sont prometteurs pour l’utilisation de la cyberassurance comme élément important de la gestion des risques de cybersécurité, et permettront de créer un cercle vertueux dans lequel la cyberassurance contribuera à accroître les niveaux de cybersécurité dans le monde.

Cet article est basé en partie sur notre dernier livre, Security Risk Models for Cyber Insurance, publié par Routledge/Taylor & Francis. Il est issu d’un projet de deux ans financé par l’Union européenne dans le cadre d’Horizons 2020, appelé CYBECO (Supporting Cyber Insurance from a Behavioral Choice Perspective).

Créé en 2007 pour accélérer les connaissances scientifiques et leur partage, le Axa Research Fund a apporté son soutien à environ 650 projets dans le monde menés par des chercheurs de 55 pays. Pour en savoir plus, visitez le site Axa Research Fund ou suivez sur Twitter @AXAResearchFund.

Article traduit par Elsa Couderc avec l’aide de DeepL.![]()

Caroline Baylon, Security Research and Innovation Lead, AXA and Research Affiliate, Centre for the Study of Existential Risk, University of Cambridge et David Rios Insua, Member of the ICMAT, AXA-ICMAT Chair in Adversarial Risk Analysis and Member of the Spanish Royal Academy of Sciences, AXA Fonds pour la Recherche. Cet article est republié à partir de The Conversation sous licence Creative Commons. Lire l’article original.